Раньше я считал, что люди с крупным капиталом не наступают на грабли, по которым любит бегать толпа. Но как оказалось, это не так. Несмотря на то, что у них в прошлом получилось заработать много денег, они не застрахованы от ошибок, которые приводят к частичной или полной потере своих финансов.

Сегодня я расскажу о двух реальных случаях криптовалютного мошенничества, которые привели к серьезным убыткам для тех трейдеров, которых хомяки называют китами.

Первый случай.

Из-за невнимательности трейдер попался на удочку криптовалютного спамера и потерял 850 000 долларов.

Это довольно распространенный вектор атаки на троновские и эфириумные кошельки, о котором я писал еще в декабре прошлого года. Если вы впервые о нем слышите, то я настоятельно рекомендую прочитать об атаке "zero mimic transfer" в статье "Спам криптовалютными транзакциями - не попадитесь на удочку мошенника!"

Суть этого типа фишинга: после того, как вы отправили с кошелька транзакцию на "правильный адрес" злоумышленник создает адрес, имеющий похожий начало и конец, как у эого адреса.

В силу того, что обозреватели блокчейна и многие криптовалютные кошельки не пишут полный адрес, а только несколько первых и последних знаков, злоумышленники рассылают транзакции с фишинговых адресов, чтобы в спешке и из-за невнимательности пользователь скопировал неправильный адрес и отправил им по ошибке средства.

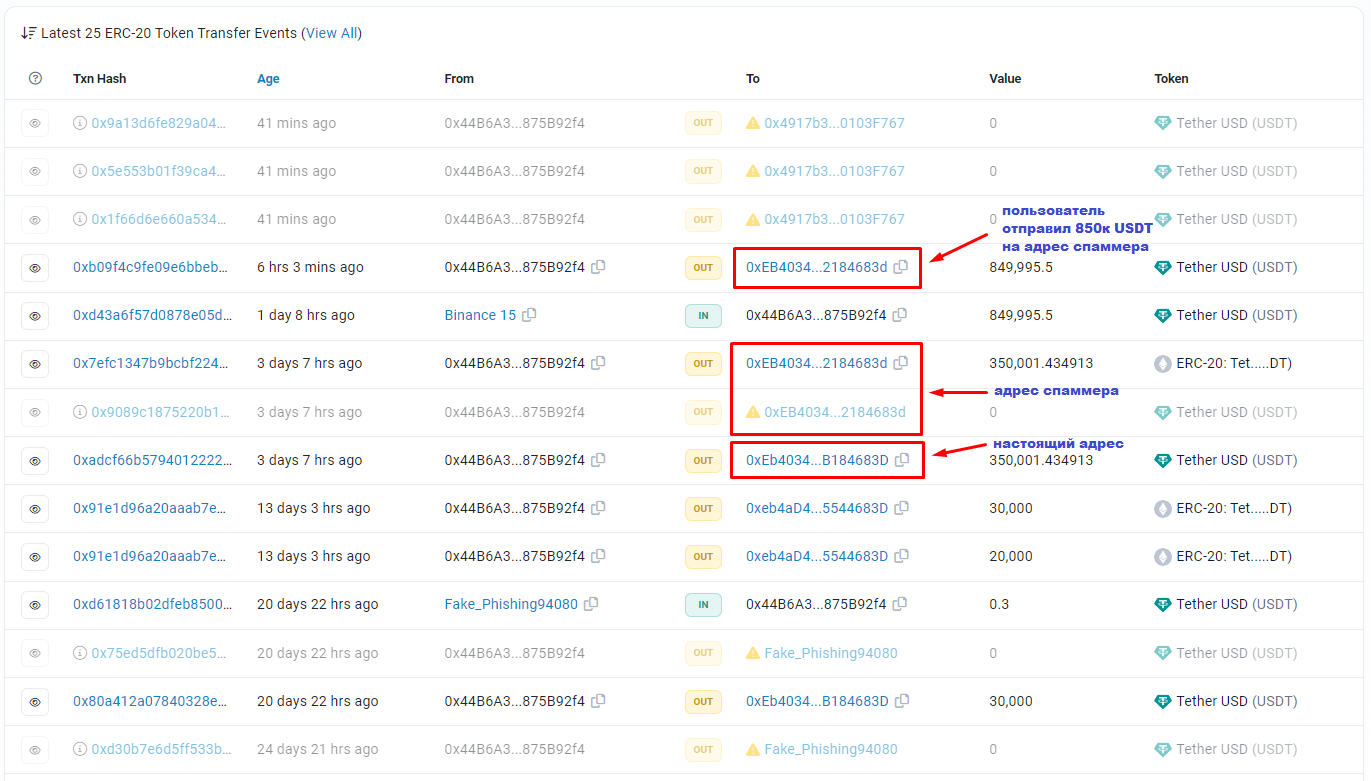

Касательно нового случая, когда трейдер лишился почти 1 млн. долларов.

Хронология событий:

1) Пользователь отправил со своего адреса на правильный кошелек 0xEb40342d42967A70066EfDB498c69Fd8B184683D $350к USDT.

2) Т.к. в блокчейне видно все транзакции, то скаммер отслеживает все крупные транзакции, затем через специальный сервис генерирует похожий адрес или берет адрес из своей базы и присылает пользователю транзакцию, мимикрирующую под его адрес 0xEB40342d0F7A5a0AACEFBb9A32C9D2e22184683d.

Как видим, эти адреса очень похожи (регистр в эфире не имеет значения):

0xEb40342d42967A70066EfDB498c69Fd8B184683D - адрес пользователя;

0xEB40342d0F7A5a0AACEFBb9A32C9D2e22184683d - фишинговый адрес.

3) Пользователь скопировал в своем кошельке адрес скаммера и по ошибке отправляет ему 850к USDT.

Второй случай.

MEV боты потеряли $25.2 млн. в результате спланированных действий валидатора.

Что такое MEV в Криптовалюте?

Максимальная извлекаемая ценность (MEV) (ранее известная как извлекаемая стоимость майнера) - это стратегия включения, исключения или изменения порядка транзакций при создании нового блока.

Цель MEV - извлечь как можно больше дополнительной прибыли.

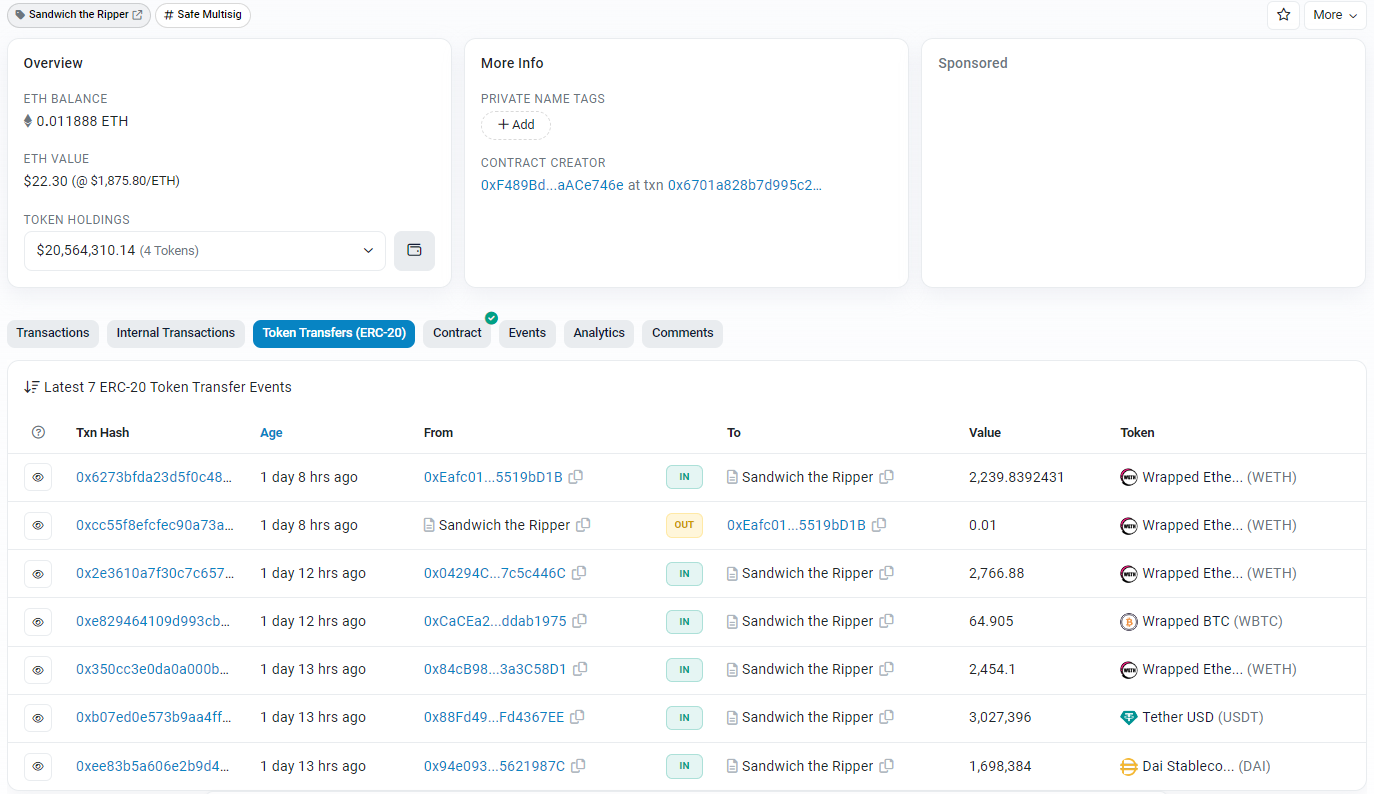

Валидатор ранее был фондирован через анонимный протокол Aztec, что наталкивает на мысль, что действия по краже у MEV ботов были спланированы заранее.

Конфиденциальное пополнение валидатора было совершено 19 дней назад.

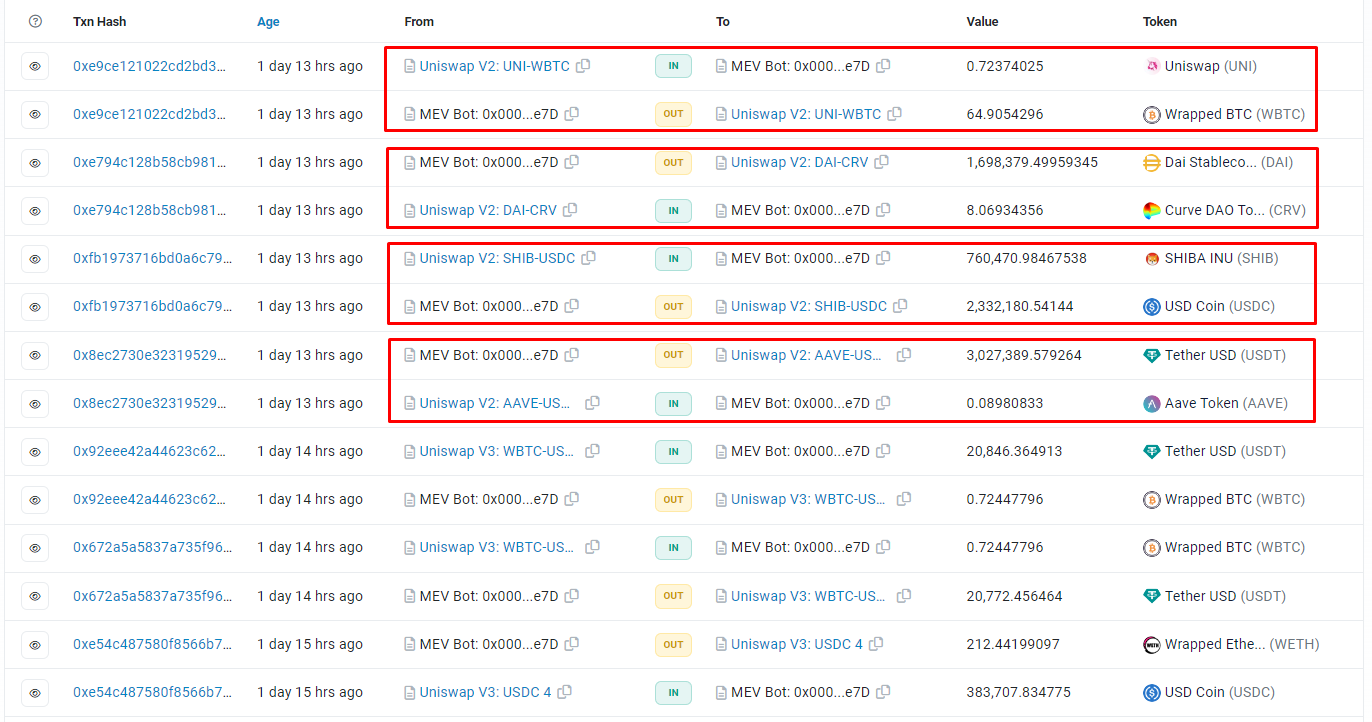

В результате двух транзакций фронтрана и бекрана "валидатор-хакер" смог украсть у незадачливых ботов:

- 7,461 WETH ($13.4 млн.)

- 5.3 млн. USDC

- 3 млн. USDT

- 65 WBTC ($1.8 млн.)

- 1.7 млн DAI

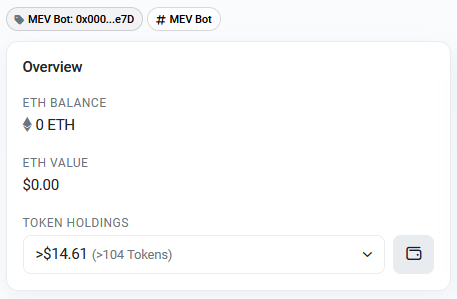

На аккаунте одной из жертв атаки можно увидеть ужасные последствия вмешательства валидатора.

Сделки:

- 64.9 WBTC -> 0.72 UNI

- 1.7 млн. DAI -> 8.06 CRV

- 2.3 млн. USDC -> 760к SHIB

- 3 млн. USDT -> 0.08 AAVE

Адрес MEV бота: https://etherscan.io/address/0x00000000008c4fb1c916e0c88fd4cc402d935e7d#tokentxns

Адрес потрошителя MEV ботов: https://etherscan.io/address/0x3c98d617db017f51C6A73a13E80E1FE14cD1D8Eb

Так что, друзья, как видите, даже матерых криптанов могут соскамить.